Ataque a gran escala contra webs europeas

La industria del malware ha lanzado una ofensiva a gran escala contra páginas web europeas. No consiste en una simple acumulación de webs atacadas, sino que en ellas, manteniendo su aspecto original, han conseguido encajar código de forma que los usuarios vulnerables que las visiten serán infectados. El malware, una vez instalado en sus sistemas les robará (cómo no) sus credenciales bancarias.

Websense ha alertado de que se está usando MPACK web exploit toolkit como infraestructura para esta ofensiva. Una herramienta PHP alojada en un servidor que genera exploits e infecta a quien lo visite eligiendo el fallo adecuado según el software que use la víctima. ¿Cómo conseguir que las víctimas visiten este servidor y queden infectadas? Lo que se ha observado es que más de 11.000 páginas legítimas (principalmente europeas) han sido atacadas y han alojado en ellas enlaces IFRAME que apuntan al servidor MPACK e infectan así a la víctima. Si ésta es vulnerable (normalmente a vulnerabilidades relativamente antiguas que permiten ejecución de código), se descargará y ejecutará de forma transparente una variante de un troyano bancario de la familia Sinowal (pieza de malware conocida por su sofisticación).

Las páginas afectadas (que se convierten en "cómplices" sin saberlo ni quererlo) son legítimas y con todo tipo de contenidos, desde webs de deportes, hoteles, juegos, medios de comunicación, política, sexo… Habitualmente, los atacantes que consiguen acceso a una web "popular", roban datos y causan un "deface" (cambio de su página índice para que todo el mundo sepa que ha sido atacada). Por el contrario en este caso, han incrustado IFRAMEs "invisibles" en esas 11.000 páginas. Una de las que más visitas está recibiendo (y por tanto a más víctimas está infectando) resulta ser la página oficial de una popular y atractiva presentadora española. Hispasec se está poniendo en contacto con las principales webs españolas comprometidas para eliminar el código malicioso y prevenir nuevos infectados.

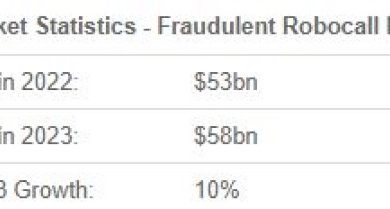

MPACK dispone de un completo "backend" con datos y estadísticas sobre sus "progresos". Hemos tenido acceso a esta zona, donde se recogen estadísticas y datos concretos del "éxito de la operación". El país con más infectados es Italia (porque a su vez, son mayoría los dominios .it que están siendo usados para "infectar"), seguido de España y Estados Unidos.

Las vulnerabilidades que están siendo aprovechadas afectan a Windows, pero no sólo a los usuarios de Internet Explorer, como es habitual. También se valen de fallos en los plugins Windows Media y QuickTime de Firefox y Opera. A pesar del uso minoritario de este último, no han querido dejar escapar ni una sola oportunidad de infección.

Otro dato interesante es el porcentaje de eficacia de los exploits utilizados en este ataque. En el caso de España, el 6,04% de los usuarios que visitan alguna de las 11.179 webs comprometidas resulta infectado (porque no mantiene su sistema actualizado). A excepción de Italia con un 13,7%, el resto de países europeos se sitúan por debajo de España.

Aunque este ataque a gran escala pueda ser mitigado en los próximos días, no olvidemos que se trata de un caso más entre un número indefinido de ataques similares todavía no detectados que se están llevando a cabo con este mismo kit. Una vez más, advertimos de que realizar una navegación "responsable" no es suficiente, no previene de los incidentes de seguridad, puesto que los atacantes están introduciendo sus códigos maliciosos en todo tipo de páginas webs.

Tampoco el uso de uno u otro navegador (como muchos piensan) solventa por completo el problema. Ninguna acción "aislada" lo hace. Sólo la defensa en profundidad (tanto de servidores como de clientes) puede mantenernos razonablemente a salvo.

Más información:

– Large scale European Web Attack

– Ataque vía web a gran escala

Fuente: Sergio de los Santos – blogs.periodistadigital.com / hispasec.com