20 pasos contra el ciberespionaje

– El exanalista de la CIA Edward Snowden destapó la campaña de espionaje que EE UU lleva realizando años, tanto a empresas y Gobiernos como a ciudadanos.

– También muchas de las grandes empresas de Internet rastrean la navegación de los usuarios con fines comerciales.

– Hay métodos para intentar evitar el ciberespionaje que consisten, en la mayoría de los casos, en buscar alternativas a los servicios 'online' más populares.

En la era de las telecomunicaciones, con Internet metido en los bolsillos de cada pantalón y chaqueta, para un individo resulta casi imposible pasar inadvertido, proteger su privacidad e incluso evitar que las grandes corporaciones espíen sus hábitos diarios.

El exanalista de la CIA Edward Snowden reveló que Estados Unidos lleva años realizando espionaje masivo a líderes políticos de todo el mundo, el espionaje industrial, originado en el siglo XVIII, se convirtió en una práctica muy extendida con el auge del capitalismo, y ahora, debido a la omnipresencia de la red de redes, ni siquiera los ciudadanos están a salvo de la vigilancia constante.

Existen métodos para evitar el ciberespionaje, o al menos para intentarlo Solía pensarse que no son los Gobiernos los que espían al internauta de smartphone en mano y PC en la oficina, ni tampoco el FBI (al menos en la mayoría de los casos) sino los ciberdelincuentes por un lado -que cada día desarrollan nuevas amenazas online- y algunas grandes empresas por otro, compañías que han encontrado un filón económico en el rastreo de los hábitos de navegación de los usuarios para después ofrecer publicidad personalizada.

Sin embargo, las revelaciones de los últimos meses hacen pensar que no son pocos los organismos gubernamentales que, escudándose en el argumento de la seguridad nacional (o internacional) vigilan las comunicaciones de millones de personas de todo el mundo.

Existen métodos para evitar el espionaje -o al menos para intentarlo-, que en la mayoría de los casos consisten en la búsqueda de servicios de telecomunicaciones alternativos a los de las poderosas multinacionales.

Estas son 20 claves para intentar no ser espiado.

Encriptar mensajes y contenidos

Como en la guerra, una de las mejores formas de proteger la información es encriptarla. Aunque no garantiza que otros puedan acceder a los mensajes y contenidos, al menos les obliga a encontrar un método para descifrarlos.

Entre las aplicaciones más populares para establecer comunicaciones seguras se encuentran Silent Circle, Cryptocat, Red Phone y SeeCrypt.

Protección contra virus y troyanos

La tecnología avanza a gran velocidad, pero también lo hacen las técnicas de los ciberdelincuentes, que cada día generan nuevas amenazas pensadas para todo tipo de dispositivos.

Por esta razón, es recomendable mantener el ordenador y el smartphone protegidos con algún tipo de antivirus que detecte y neutralice los ataques de troyanos y otros tipos de software malicioso.

Cambiar de sistema operativo

Sistemas operativos como Windows y Mac OS, por ser los más populares y utilizados, son también los más expuestos al ciberespionaje.

Las alternativas minoritarias, basadas en Linux y con esa misma filosofía de software libre y código abierto, son las que ofrecen mayor seguridad. Entre los SO más recomendables se encuentran Debian, Gentoo, Linux Mint y Fedora.

Cambiar de sistema operativo móvil

Con los sistemas operativos móviles se produce una situación análoga a la de los SO portátiles y de sobremesa: cuanto más expandidos están, más riesgos corren. En el caso de Android, existen alternativas a las versiones más populares, plataformas como F-droid, CyanogenMod, Replicant o Firefox OS. En cambio, iOS es un sistema totalmente cerrado y no ofrece posibilidad de instalar ningún otro.

Adiós a Google

¿A día de hoy se puede vivir sin consultar Google? Se puede, aunque Bing y Yahoo! Search no son buenas alternativas si lo que se busca es proteger la privacidad al máximo, ya que también pertenecen a grandes compañías y registran la navegación de los usuarios. El buscador más respetuoso con la privacidad de los usuarios es DuckDuckGo. Comparten esa filosofía de confidencialidad Startpage (que ofrece los resultados de Google actuando como intermediario), ixquick y MetaGer.

Por su parte, Ask.com, el más grande entre los buscadores pequeños, ofrece la posibilidad de navegar sin ser rastreado.

Correo electrónico alternativo

Aunque la mensajería instantánea y los smartphones han cambiado la forma en la que nos comunicamos, el correo electrónico no ha perdido su fuerza y sigue siendo uno de los servicios online más utilizados en todo el mundo.

Entre los proveedores de servicios de email más confiables se encuentran Dark Mail Alliance (desarrollado por Silent Circle y el proveedor que usaba Snowden), MyKolab, Autistici/Inventati, Yandex Mail y Riseup.

Bucear por Internet de incógnito

Chrome, Firefox, Internet Explorer y Safari se reparten la cuota de mercado en el área de navegadores y sobre todos ellos ha recaído alguna vez la sospecha de que recogen datos de los usuarios con fines comerciales. Además, esa información podría caer también en otras manos mediante una orden judicial que así lo requiriese. Para evitar ese rastreo, todos estos navegadores disponen de sistemas que permiten navegar de incógnito, por lo que es recomendable utilizarlos.

Otra posibilidad es utilizar el programa DoNotTrackMe, que protege al internauta de cualquier aplicación espía escondida en la web.

Un navegador diferente

Para los que no se fíen de los sistemas anti rastreo de los grandes navegadores, existen opciones centradas en la privacidad de los usuarios como Dooble, Omniweb (como alternativa al navegador de Mac), SR Ware Iron, Tor y JonDonym.

Borrar el rastro

Cuando se ha terminado de usar el ordenador, es una buena idea borrar el rastro que haya podido quedar en caso de no haber sido lo suficientemente precavidos antes. En Windows, esta opción se encuentra en el famoso "Panel de control > Opciones de Internet". Pero además, suele ser conveniente borrar los datos también desde el navegador que se haya estado utilizando. Hay que eliminar el historial, pero también los formularios, las contraseñas, las cookies y los archivos temporales.

Redes sociales menos conocidas

A la hora de elegir redes sociales, surge un problema añadido que no tienen el resto de servicios online: es necesario que otros (familiares, amigos, conocidos) las utilicen para que sean de alguna utilidad. Entre las redes minoritarias, las opciones no son escasas: Buddycloud, Diaspora, Friendica, Movim, pump.io, GNU Social, Lorea…

Contraseñas seguras

Aunque esta recomendación aparece en todas las guías de navegación segura, aún existen multitud de usuarios que recurren a contraseñas tan débiles como "123456", "abc123", "111111", "qwerty" o "iloveyou". Es recomendable utilizar contraseñas "fuertes", es decir, aquellas que intercalen letras mayúsculas y minúsculas, así como números y signos de puntación. Además, no es bueno utilizar la misma contraseña para todas las cuentas ni por supuesto guardarlas en ordenadores públicos.

¿Huellas dactilares?

Además de las contraseñas, los pins numéricos y los patrones de desbloqueo, poco a poco van proliferando los sistemas de seguridad biométrica como el reconocimiento facial o las huellas dactilares.

Algunos dispositivos, como el iPhone 5, ya incluyen este tipo de protección de serie, aunque algunos expertos advierten que la detección de huellas es un arma de doble filo, ya que todo lo que se captura mediante este sistema es "imborrable" y además cabe la posibilidad de que esos datos vayan a parar a manos de terceros.

Huir de fuentes no confiables

Un consejo que parece una obviedad pero que sigue siendo necesario recordar de vez en cuando. Jamás se deben abrir archivos ni enlaces enviados por desconocidos, ya sea en redes sociales, correo electrónico o servicios de mensajería instantánea.

Nunca ha de instalarse una aplicación de la que no se tengan referencias ni ofrezca plena confianza. También hay que ser cuidadoso a la hora de dar los datos bancarios o de la tarjeta de crédito, tan sólo debe hacerse en páginas web de plena confianza.

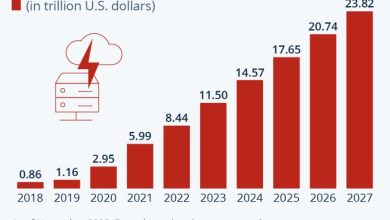

Subirse a la nube

Aunque en un principio, el cloud computing parecía una forma segura para almacenar contenidos, cada vez surgen más voces que alertan de la posibilidad de que servicios como DropBox o Skydrive estén siendo ya monitorizados.

Entre las nubes alternativas están la famosa Mega de Kim Dotcom, Sparkleshare, Ubuntu One, MyKolab y ownCloud.

Ojo con la mensajería instantánea

La mensajería instantánea se está convirtiendo en el medio de comunicación más utilizado por gran parte de los ciudadanos, que utilizan programas que en la mayoría de los casos no ofrecen muchas garantías de privacidad. Sin embargo, sí hay algunos servicios que cuidan con celo este derecho: Web PG, Mumble, Jitsi, Linphone, CSipSimple o el recién lanzado Woowos, una app española que permite cifrar los mensajes o eliminarlos del teléfono de destino incluso después de ser enviados.

El servicio de Apple iMessage es mucho más seguro que Whatsapp o Line, ya que tiene un sistema de cifrado que los otros dos no. Aunque la forma de mensajería instantánea más segura es, con diferencia, el envío de los clásicos SMS.

Tarjetas de crédito

Al parecer, el espionaje de Estados Unidos capta pagos y transacciones de todo el mundo, sobre todo a través de las tarjetas de crédito, pero poco se puede hacer ante eso. Las agencias de inteligencia obtienen datos muy valiosos de los ciudadanos a través de sus movimientos bancarios y resulta ingenuo pensar que dejarán de hacerlo sólo porque haya salido a la luz. ¿La solución? Hacer todas las transacciones en metálico, algo prácticamente imposible a día de hoy.

La batería del móvil

Un teléfono móvil sólo deja de emitir señales cuando no tiene la batería puesta, incluso apagado sigue siendo localizable. Los más conspiranoicos -y algunos que no lo son tanto- aseguran que este es el motivo por el que Apple impide que se puedan quitar las baterías de sus dispositivos, para poder acceder a la ubicación de sus usuarios siempre que lo precisen. Como en el caso de las tarjetas de crédito, aquí no hay muchas alternativas. Se dice que Snowden, durante sus reuniones secretas, guardaba su móvil en la nevera para evitar ser espiado, pero no habrá muchos estén dispuestos a dejar su móvil junto a los yogures.

Sentido común y más formación

Otra perogrullada que parece que algunos se niegan a aplicar. Como en la vida real, nunca hay que fiarse de los desconocidos y jamás deben darse datos bancarios que se soliciten por vías como el correo electrónico o la mensajería instantánea (eso es phising, los bancos jamás piden datos de esa forma). Además, hay que ignorar el spam. Parece que con el uso de la lógica es sencillo no caer en trampas maliciosas en Internet, pero sigue sucediendo mucho.

El problema es la falta de formación, sobre todo de las personas más mayores, por lo que es necesario enseñar a los que llegaron tarde a Internet cuál es la diferencia entre lo oficial y confiable y lo sospechoso que hay que ignorar o rechazar.

Regreso al mundo analógico

Como medida desesperada, la mejor forma de no ser espiado a través de las telecomunicaciones es regresar al mundo analógico: comunicarse por vía postal, consultar información en la enciclopedia, llamar a través de teléfonos fijos públicos (si es que se encuentra uno), utilizar libros de mapas, hacer cola para comprar entradas (todavía hay muchos que lo hacen) y pedirle a los amigos que viven en el extranjero que traigan tal o cual producto que en España no se puede conseguir.

En resumen, la opción más segura para evitar el ciberespionaje es convertirse en un ermitaño tecnológico y vivir en una cueva.

Acudir a la Agencia Española de Protección de Datos

Si una persona desscubre que ha estado siendo espiada, la única opción que le queda para exigir responsabilidades es recurrir a la Agencia Española de Protección de Datos (AEPD), que es el organismo encargado de "velar por el cumplimiento de la legislación sobre protección de datosy controlar su aplicación, en especial en lo relativo a los derechos de información, acceso, rectificación, oposición y cancelación de datos". La agencia se encarga también de asuntos de cooperación Internacional y actúa en representación de España en los foros internacionales en la materia.

Fuente: Daniel Glez – 20minutos.es