¿Es Blockchain realmente seguro?

¿Blockchain es realmente seguro? Aquí hay cuatro amenazas cibernéticas apremiantes que debe considerar

> Blockchain es una tecnología clave de la Cuarta Revolución Industrial, que crea nuevas oportunidades innovadoras y altera los sistemas existentes.

> La transformación digital descentralizada se logra creando confianza entre las partes y eliminando intermediarios, lo que facilita el intercambio de datos.

> Pero si bien la cadena de bloques utiliza primitivas de seguridad (1) como la criptografía, se deben realizar esfuerzos adicionales para asegurar su arquitectura y mitigar las amenazas.

Blockchain es una tecnología clave de la Cuarta Revolución Industrial, desdibujando las líneas entre los espacios físicos y digitales. Crea nuevas oportunidades innovadoras e interrumpe los negocios existentes al permitir la transformación digital descentralizada.

Esta descentralización se logra creando confianza entre las partes y eliminando intermediarios, para facilitar el intercambio eficiente de datos e intercambio de valor.

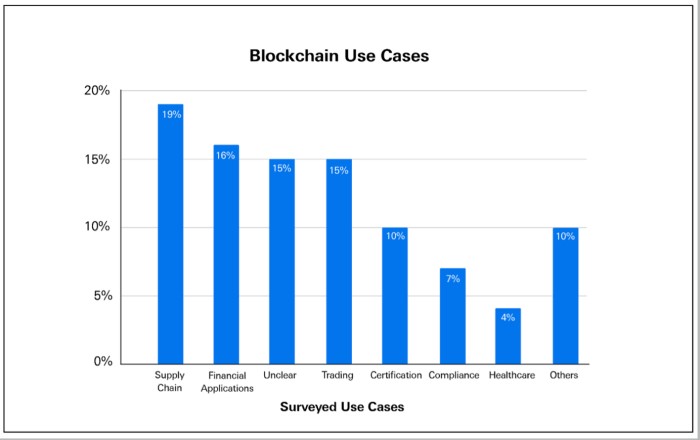

Blockchain se asocia comúnmente con bitcoin y otras criptomonedas, pero sus casos de uso van más allá de las aplicaciones financieras para incluir varios dominios comerciales como agricultura, minería, manufactura, energía, cadenas de suministro y atención médica.

Sin embargo, aunque la tecnología blockchain utiliza primitivas de seguridad, como la criptografía, se deben realizar esfuerzos adicionales para asegurar su arquitectura a gran escala y mitigar las ciberamenazas.

El potencial de la tecnología blockchain

Con el 61 % de las empresas clasificando la transformación digital como una prioridad principal, blockchain se está convirtiendo en una tecnología esencial para lograr ese objetivo al proporcionar medios para compartir datos e intercambiar valor de forma segura entre organizaciones.

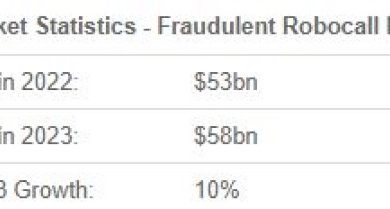

Los casos de uso de Blockchain se están expandiendo debido a su conjunto único de características, y se espera que su tamaño de mercado global alcance los US $ 1,43 billones para 2030, con una tasa de crecimiento anual compuesto (CAGR) del 85,9 %.

Blockchain se utiliza principalmente para facilitar el intercambio de información y valor entre las partes, que se puede utilizar para varios dominios (ver más abajo).

Una de esas aplicaciones exitosas es el uso de blockchain para mejorar la eficiencia de las cadenas de suministro mediante el seguimiento de los productos de manera transparente y oportuna.

Blockchain también permite la creación de nuevos modelos y enfoques comerciales que sientan las bases para las aplicaciones Web3. Por ejemplo, crear plataformas descentralizadas para redes sociales, gestión de contenido, mercados, etc.

La tecnología se puede utilizar aún más para crear nuevos activos digitales, como activos de carbono, o representar activos físicos, como bienes raíces y oro.

¿Por qué priorizar la ciberseguridad en blockchain?

A pesar de las grandes oportunidades de usar la tecnología blockchain en las empresas, también tiene sus efectos adversos.

Por ejemplo, las criptomonedas se utilizan como métodos de pago en actividades delictivas, como ransomware, estafas y financiamiento del terrorismo, alcanzando un valor de $ 14 mil millones en 2021, un aumento del 79% en comparación con 2020.

Además, la tecnología blockchain introduce nuevas amenazas de ciberseguridad con desafíos de seguridad únicos. En consecuencia, la ciberseguridad debería ser uno de los elementos más críticos para aceptar y usar blockchain.

Dado que blockchain se basa en tecnologías criptográficas establecidas, comúnmente se malinterpreta como una tecnología segura por diseño. Pero estas características de criptografía heredadas son insuficientes para resistir todas las amenazas de ciberseguridad.

Un grupo de investigadores ha identificado alrededor de 500 ataques de ciberseguridad, considerando solo las criptomonedas, con pérdidas que alcanzan los $ 9 millardos. La protección contra estos ataques es un desafío principalmente debido a la descentralización y apertura de blockchain.

Estas características aumentan la complejidad de las operaciones y reducen la capacidad de obtener un control total, lo que exige una evaluación exhaustiva para protegerse contra las amenazas de seguridad cibernética y las vulnerabilidades asociadas.

Cuatro principales amenazas de ciberseguridad a considerar

Las cadenas de bloques tienen una arquitectura a gran escala con muchas capas, como consenso, contratos inteligentes, redes y clientes finales. Estas capas a menudo son objeto de ataques cibernéticos, lo que expone una amplia variedad de vulnerabilidades.

Destacamos cuatro amenazas cibernéticas principales que deben tenerse en cuenta con respecto a blockchain. Estos son:

1. Amenazas del protocolo de consenso

Las cadenas de bloques utilizan protocolos de consenso para llegar a un acuerdo entre los participantes al agregar un nuevo bloque. Dado que no existe una autoridad central, las vulnerabilidades del protocolo de consenso amenazan con controlar una red de cadena de bloques y dictar sus decisiones de consenso a partir de varios vectores de ataque, como la mayoría (51 %) y los ataques de minería egoísta.

En consecuencia, el protocolo de consenso debe evaluarse y probarse adecuadamente para garantizar que siempre alcance la resolución esperada.

2. Violación de la privacidad y la confidencialidad

La segunda amenaza está relacionada con la exposición de datos sensibles y privados. Las cadenas de bloques son transparentes por diseño y los participantes pueden compartir datos que los atacantes pueden usar para inferir información confidencial o delicada.

Como resultado, las organizaciones deben evaluar cuidadosamente su uso de blockchain para garantizar que solo se compartan los datos permitidos sin exponer ninguna información privada o confidencial.

3. Compromiso de claves privadas

La tercera amenaza es el compromiso de las claves privadas que utilizan las cadenas de bloques para identificar y autenticar a los participantes.

Los atacantes pueden comprometer las claves privadas para controlar las cuentas de los participantes y los activos asociados mediante el uso de métodos clásicos de tecnología de la información, como el phishing y los ataques de diccionario, o mediante la explotación de vulnerabilidades en el software de los clientes de blockchain.

Por ejemplo, el ataque de enero de 2017 al intercambio de criptomonedas Coincheck llevó a los piratas informáticos a robar alrededor de $ 500 millones de las billeteras de los clientes debido a los débiles controles de seguridad.

4. Defectos de contratos “inteligentes”

La cuarta amenaza es la de los defectos de los contratos inteligentes que los adversarios pueden explotar para lanzar ataques.

Un atacante explotó una vulnerabilidad de contrato inteligente en 2016 para robar alrededor de $ 60 millones de la plataforma de financiación colectiva blockchain, la Organización Autónoma Descentralizada (DAO).

Por lo tanto, los contratos inteligentes deben evaluarse y probarse adecuadamente para resolver posibles defectos y cumplir con los requisitos comerciales y legales.

Acciones clave para la seguridad de blockchain

Para mejorar la seguridad de blockchain, recomendamos las siguientes tres acciones:

> Proporcione educación y capacitación y adopte las mejores prácticas de la industria, como el modelo de seguridad de cadena de bloques de Gartner, cuando planee implementar la tecnología de cadena de bloques para mitigar sus riesgos. Implemente regulaciones sensatas de blockchain y amplíelas globalmente para aumentar la adopción y generar confianza en la tecnología.

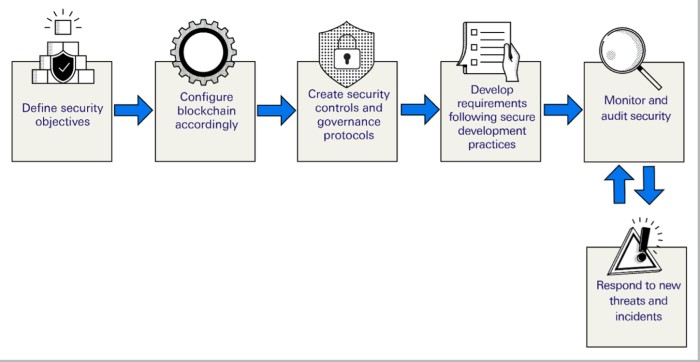

> Implemente un proceso de evaluación de ciberseguridad para soluciones de cadena de bloques que siga prácticas de desarrollo de software seguro para abordar las amenazas de ciberseguridad relacionadas, mitigar los riesgos y brindar un monitoreo continuo a nuevas amenazas e incidentes.

Un proceso propuesto, como se describe en el diagrama anterior, comienza con la definición de objetivos de seguridad que se alinean con las políticas actuales de continuidad del negocio, gestión de crisis y seguridad. La solución blockchain evaluada debe configurarse para cumplir con estos objetivos.

> En adición, las partes interesadas deben realizar una evaluación de riesgos para descubrir amenazas potenciales y vulnerabilidades existentes. Esta evaluación puede realizarse siguiendo el mismo marco utilizado por las organizaciones para otras implementaciones de tecnología de la información.

Luego, las organizaciones deben crear controles de seguridad y protocolos de gobierno asociados para reducir los riesgos identificados. Si se requiere desarrollo de software, las organizaciones deben desarrollar los requisitos siguiendo prácticas de desarrollo seguras, como la metodología del ciclo de vida de desarrollo de software seguro (S-SDLC).

Finalmente, las organizaciones deben monitorear y auditar continuamente la seguridad en respuesta a nuevas amenazas e incidentes.

(1) Una primitiva de seguridad (security primitive) es un algoritmo criptográfico usado como bloque de construcción para operaciones o esquemas criptográficos de mayor nivel.

Autor: Yazeed Alabdulkarim – Advisor, Research and Innovation, Saudi Information Technology Company (SITE).

Imagen de cabecera: Unsplash/Adi Goldstein

Versión original de weforum.org (en inglés): Is blockchain really secure? Here are four pressing cyber threats you must consider.

Artículos relacionados: